Proteja su empresa con un ecosistema completo

La solución definitiva para la seguridad y la continuidad.

Proteja su empresa con un ecosistema completo

La solución definitiva para la seguridad y la continuidad.

Protección de datos: Copia de seguridad avanzada y recuperación de datos.

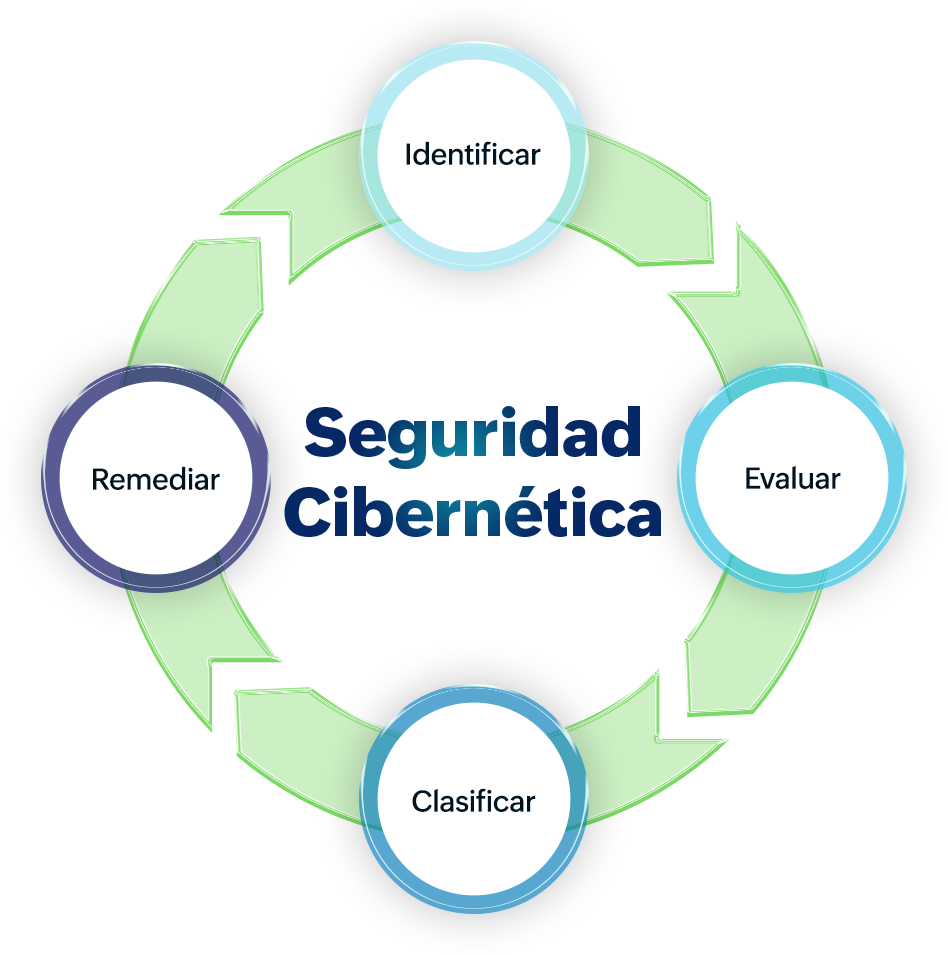

Gestión de vulnerabilidades: Identificación y corrección de fallos críticos.

Ciberseguridad inteligente: Supervisión, protección y respuesta a incidentes con defensas proactivas y robustas.

Pruebas de penetración: Pruebe sus sistemas contra amenazas reales.

Inteligencia sobre ciberamenazas (CTI): Información estratégica para anticipar y contrarrestar las ciberamenazas.

Invertir en ciberseguridad no es solo una medida de protección, sino una estrategia para fortalecer la competitividad y la continuidad operativa de su empresa en un entorno digital cada vez más desafiante.

Protección de datos: Copia de seguridad avanzada y recuperación de datos

Gestión de vulnerabilidades: Identificación y corrección de fallos críticos.

Ciberseguridad inteligente: Supervisión, protección y respuesta a incidentes con defensas proactivas y robustas.

Pruebas de penetración: Pruebe sus sistemas contra amenazas reales.

Inteligencia sobre ciberamenazas (CTI): Información estratégica para anticipar y contrarrestar las ciberamenazas.

Invertir en ciberseguridad no es solo una medida de protección, sino una estrategia para fortalecer la competitividad y la continuidad operativa de su empresa en un entorno digital cada vez más desafiante.

Defienda su organización con tecnologías integradas y estrategias de seguridad robustas

Protección de la identidad

Protección perimetral

Protección de endpoints

Protección del correo electrónico

Vulnerabilidad

Defienda su organización con tecnologías integradas y estrategias de seguridad robustas

Protección de la identidad

Protección perimetral

Protección de endpoints

Protección del correo electrónico

Vulnerabilidad

Identidad y acceso

Proteja las identidades y el acceso con controles inteligentes. Obtenga un control total sobre el acceso al sistema, reduciendo los riesgos de intrusión y garantizando el cumplimiento:

-

IAM, PAM, MFA y SSO

-

Gobernanza y administración de identidades (IGA/CIEM)

-

Navegador seguro y autenticación robusta

Perímetro de red

Construya barreras sólidas contra amenazas internas y externas. Refuerce su red con una defensa continua, manteniendo la integridad de los datos y la resiliencia operativa:

-

Firewalls de última generación (NGFW)

-

Supervisión del tráfico y SD-WAN

-

Protección contra DDoS e intrusiones

Endpoints y servidores

Seguridad avanzada para dispositivos y entornos críticos. Asegúrese de que los dispositivos y servidores permanezcan seguros contra amenazas y accesibles solo para usuarios autorizados:

-

EDR, XDR y DLP

-

Protección de endpoints y cargas de trabajo

-

Supervisión en tiempo real

Protección del correo electrónico

Proteja las comunicaciones contra el fraude y los ataques dirigidos. Proteja su ecosistema de correo electrónico con filtros avanzados, autenticación y defensa contra amenazas en tiempo real:

-

Anti-spam y anti-phishing

-

Cumplimiento de SPF, DKIM y DMARC

-

Protección contra spear phishing y BEC

Vulnerabilidades

Detecte y corrija los fallos antes de que sean explotados. Reduzca la probabilidad de ataque con una supervisión proactiva y una respuesta rápida:

-

Gestión de vulnerabilidades

-

Evaluación de riesgos cibernéticos

-

Informes de corrección y priorización

Pruebas cibernéticas

Anticípese a los fallos con simulaciones controladas. Identifique las debilidades antes de que los atacantes las exploten, fortaleciendo su infraestructura:

-

Pruebas de penetración automatizadas

-

Emulación de ciberataques

-

Informes de resiliencia

Identidad y acceso

Proteja las identidades y el acceso con controles inteligentes. Obtenga un control total sobre el acceso al sistema, reduciendo los riesgos de intrusión y garantizando el cumplimiento:

-

IAM, PAM, MFA y SSO

-

Gobernanza y administración de identidades (IGA/CIEM)

-

Navegador seguro y autenticación robusta

Perímetro de red

Construya barreras sólidas contra amenazas internas y externas. Refuerce su red con una defensa continua, manteniendo la integridad de los datos y la resiliencia operativa:

-

Firewalls de última generación (NGFW)

-

Supervisión del tráfico y SD-WAN

-

Protección contra DDoS e intrusiones

Endpoints y servidores

Seguridad avanzada para dispositivos y entornos críticos. Asegúrese de que los dispositivos y servidores permanezcan seguros contra amenazas y accesibles solo para usuarios autorizados:

-

EDR, XDR y DLP

-

Protección de endpoints y cargas de trabajo

-

Supervisión en tiempo real

Protección del correo electrónico

Proteja las comunicaciones contra el fraude y los ataques dirigidos. Proteja su ecosistema de correo electrónico con filtros avanzados, autenticación y defensa contra amenazas en tiempo real:

-

Anti-spam y anti-phishing

-

Cumplimiento de SPF, DKIM y DMARC

-

Protección contra spear phishing y BEC

Vulnerabilidades

Detecte y corrija los fallos antes de que sean explotados. Reduzca la probabilidad de ataque con una supervisión proactiva y una respuesta rápida:

-

Gestión de vulnerabilidades

-

Evaluación de riesgos cibernéticos

-

Informes de corrección y priorización

Pruebas cibernéticas

Anticípese a los fallos con simulaciones controladas. Identifique las debilidades antes de que los atacantes las exploten, fortaleciendo su infraestructura:

-

Pruebas de penetración automatizadas

-

Emulación de ciberataques

-

Informes de resiliencia

Ciberseguridad de vanguardia para garantizar una protección y eficiencia a medida.

Ciberseguridad de vanguardia para garantizar una protección y eficiencia a medida.

¡Hable con uno de nuestros expertos ahora mismo!

¡Hable con uno de nuestros expertos ahora mismo!

Esencial para proteger el futuro de su empresa

Prevención de amenazas

Adelántese a los ataques con soluciones avanzadas que identifican y neutralizan los riesgos antes de que comprometan sus datos.

Continuidad operativa

Asegúrese de que su negocio funcione sin interrupciones, incluso ante incidentes, con planes de recuperación y resiliencia.

Cumplimiento y credibilidad

Cumpla con los requisitos normativos a la vez que genera confianza con los clientes y socios a través de una postura digital segura.

Esencial para proteger el futuro de su empresa

Prevención de amenazas

Adelántese a los ataques con soluciones avanzadas que identifican y neutralizan los riesgos antes de que comprometan sus datos.

Continuidad operativa

Asegúrese de que su negocio funcione sin interrupciones, incluso ante incidentes, con planes de recuperación y resiliencia.

Cumplimiento y credibilidad

Cumpla con los requisitos normativos a la vez que genera confianza con los clientes y socios a través de una postura digital segura.

Transformemos los desafíos en resultados

Hable con nuestros expertos hoy mismo y descubra cómo Central IT puede impulsar la eficiencia, la innovación y el crecimiento de su negocio.

Transformemos los desafíos en resultados

Hable con nuestros expertos hoy mismo y descubra cómo Central IT puede impulsar la eficiencia, la innovación y el crecimiento de su negocio.