Protégez votre entreprise avec un écosystème complet

La solution ultime pour la sécurité et la continuité.

Protégez votre entreprise avec un écosystème complet

La solution ultime pour la sécurité et la continuité.

Protection des données : sauvegarde avancée et récupération de données.

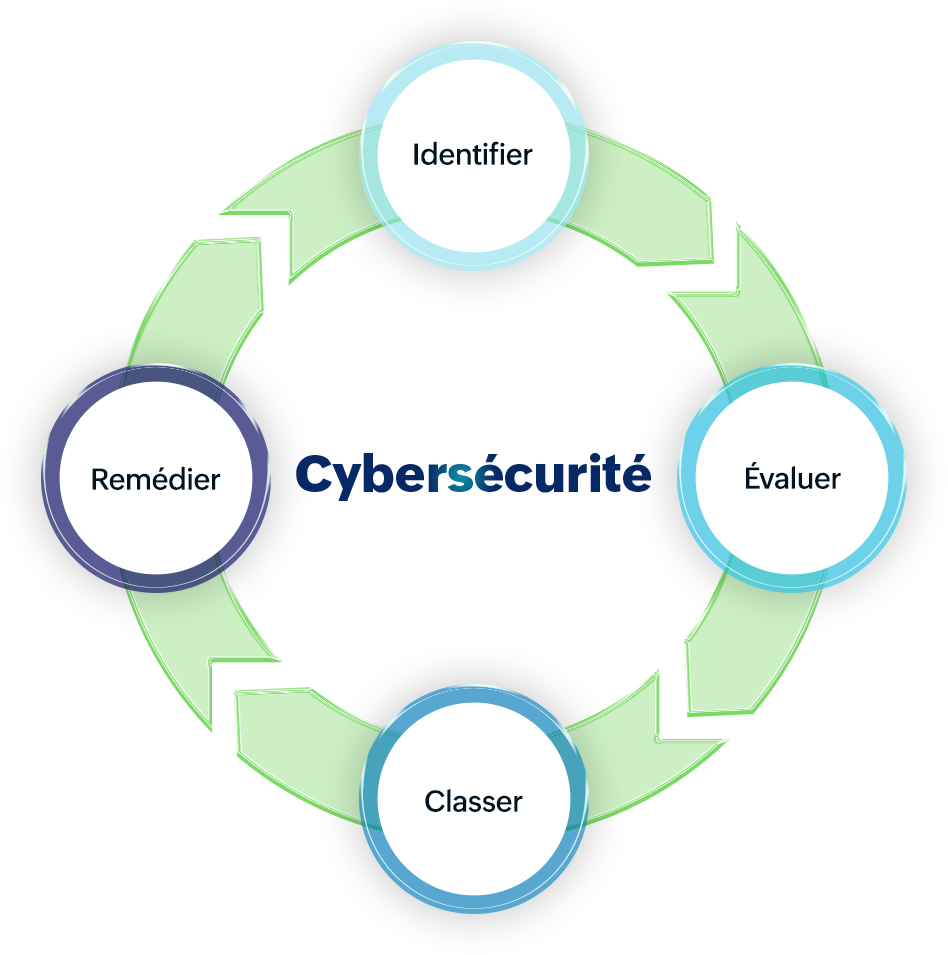

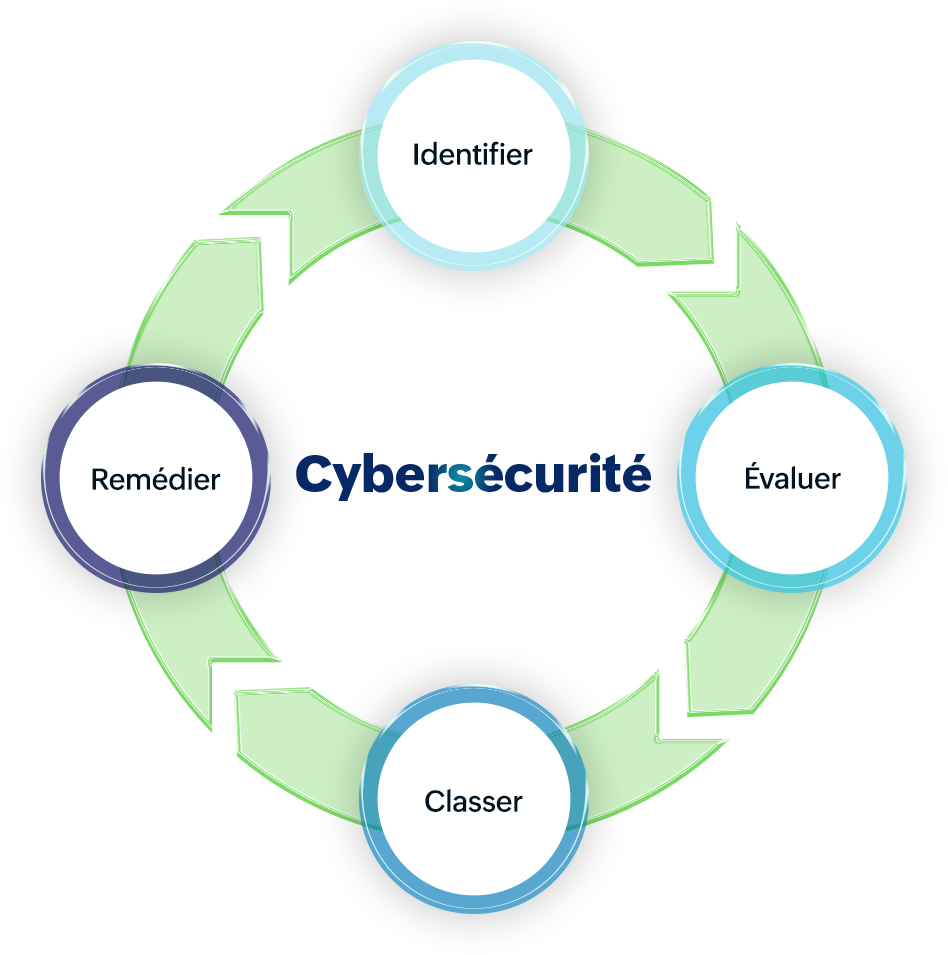

Gestion des vulnérabilités : Identification et correction des failles critiques.

Cybersécurité intelligente : Surveillance, protection et réponse aux incidents avec des défenses proactives et robustes.

Tests d’intrusion : Testez vos systèmes contre des menaces réelles.

Cyber Threat Intelligence (CTI) : Informations stratégiques pour anticiper et contrer les cybermenaces.

Investir dans la cybersécurité n’est pas seulement une mesure de protection, mais une stratégie pour renforcer la compétitivité et la continuité opérationnelle de votre entreprise dans un environnement numérique de plus en plus difficile.

Protection des données : sauvegarde avancée et récupération de données

Gestion des vulnérabilités : Identification et correction des failles critiques.

Cybersécurité intelligente : Surveillance, protection et réponse aux incidents avec des défenses proactives et robustes.

Tests d’intrusion : Testez vos systèmes contre des menaces réelles.

Cyber Threat Intelligence (CTI) : Informations stratégiques pour anticiper et contrer les cybermenaces.

Investir dans la cybersécurité n’est pas seulement une mesure de protection, mais une stratégie pour renforcer la compétitivité et la continuité opérationnelle de votre entreprise dans un environnement numérique de plus en plus difficile.

Défendez votre organisation avec des technologies intégrées et des stratégies de sécurité robustes

Protection de l'identité

Protection du périmètre

Protection des terminaux

Protection de la messagerie

Vulnérabilité

Défendez votre organisation avec des technologies intégrées et des stratégies de sécurité robustes

Protection de l'identité

Protection du périmètre

Protection des terminaux

Protection de la messagerie

Vulnérabilité

Identité et accès

Protégez les identités et les accès avec des contrôles intelligents. Bénéficiez d’un contrôle total sur l’accès au système, réduisant ainsi les risques d’intrusion et garantissant la conformité :

-

IAM, PAM, MFA et SSO

-

Gouvernance et administration des identités (IGA/CIEM)

-

Navigateur sécurisé et authentification forte

Périmètre réseau

Construisez des barrières solides contre les menaces internes et externes. Renforcez votre réseau avec une défense continue, en préservant l’intégrité des données et la résilience opérationnelle :

-

Pare-feu de nouvelle génération (NGFW)

-

Surveillance du trafic et SD-WAN

-

Protection contre les DDoS et les intrusions

Terminaux et serveurs

Sécurité avancée pour les appareils et les environnements critiques. Assurez-vous que les appareils et les serveurs restent sécurisés contre les menaces et accessibles uniquement aux utilisateurs autorisés :

-

EDR, XDR et DLP

-

Protection des terminaux et des charges de travail

-

Surveillance en temps réel

Protection de la messagerie

Protégez les communications contre la fraude et les attaques ciblées. Protégez votre écosystème de messagerie avec des filtres avancés, une authentification et une défense contre les menaces en temps réel :

-

Anti-spam et anti-hameçonnage

-

Conformité SPF, DKIM et DMARC

-

Protection contre l’hameçonnage ciblé et les fraudes au PDG

Vulnérabilités

Détectez et corrigez les failles avant qu’elles ne soient exploitées. Réduisez la probabilité d’attaque grâce à une surveillance proactive et une réponse rapide :

-

Gestion des vulnérabilités

-

Évaluation des cyberrisques

-

Rapports de correction et priorisation

Cyber testing

Anticipez les défaillances grâce à des simulations contrôlées. Identifiez les faiblesses avant que les attaquants ne les exploitent, renforçant ainsi votre infrastructure :

-

Tests d’intrusion automatisés

-

Émulation de cyberattaques

-

Rapports de résilience

Identité et accès

Protégez les identités et les accès avec des contrôles intelligents. Bénéficiez d’un contrôle total sur l’accès au système, réduisant ainsi les risques d’intrusion et garantissant la conformité :

-

IAM, PAM, MFA et SSO

-

Gouvernance et administration des identités (IGA/CIEM)

-

Navigateur sécurisé et authentification forte

Périmètre réseau

Construisez des barrières solides contre les menaces internes et externes. Renforcez votre réseau avec une défense continue, en préservant l’intégrité des données et la résilience opérationnelle :

-

Pare-feu de nouvelle génération (NGFW)

-

Surveillance du trafic et SD-WAN

-

Protection contre les DDoS et les intrusions

Terminaux et serveurs

Sécurité avancée pour les appareils et les environnements critiques. Assurez-vous que les appareils et les serveurs restent sécurisés contre les menaces et accessibles uniquement aux utilisateurs autorisés :

-

EDR, XDR et DLP

-

Protection des terminaux et des charges de travail

-

Surveillance en temps réel

Protection de la messagerie

Protégez les communications contre la fraude et les attaques ciblées. Protégez votre écosystème de messagerie avec des filtres avancés, une authentification et une défense contre les menaces en temps réel :

-

Anti-spam et anti-hameçonnage

-

Conformité SPF, DKIM et DMARC

-

Protection contre l’hameçonnage ciblé et les fraudes au PDG

Vulnérabilités

Détectez et corrigez les failles avant qu’elles ne soient exploitées. Réduisez la probabilité d’attaque grâce à une surveillance proactive et une réponse rapide :

-

Gestion des vulnérabilités

-

Évaluation des cyberrisques

-

Rapports de correction et priorisation

Cyber testing

Anticipez les défaillances grâce à des simulations contrôlées. Identifiez les faiblesses avant que les attaquants ne les exploitent, renforçant ainsi votre infrastructure :

-

Tests d’intrusion automatisés

-

Émulation de cyberattaques

-

Rapports de résilience

Une cybersécurité de pointe pour garantir une protection et une efficacité sur mesure.

Une cybersécurité de pointe pour garantir une protection et une efficacité sur mesure.

Parlez à l’un de nos experts dès maintenant !

Parlez à l’un de nos experts dès maintenant !

Essentiel pour protéger l’avenir de votre entreprise

Prévention des menaces

Anticipez les attaques avec des solutions avancées qui identifient et neutralisent les risques avant qu’ils ne compromettent vos données.

Continuité opérationnelle

Assurez le fonctionnement ininterrompu de votre entreprise, même face aux incidents, grâce à des plans de reprise et de résilience.

Conformité et crédibilité

Respectez les exigences réglementaires tout en établissant la confiance avec les clients et les partenaires grâce à une posture numérique sécurisée.

Essentiel pour protéger l’avenir de votre entreprise

Prévention des menaces

Anticipez les attaques avec des solutions avancées qui identifient et neutralisent les risques avant qu’ils ne compromettent vos données.

Continuité opérationnelle

Assurez le fonctionnement ininterrompu de votre entreprise, même face aux incidents, grâce à des plans de reprise et de résilience.

Conformité et crédibilité

Respectez les exigences réglementaires tout en établissant la confiance avec les clients et les partenaires grâce à une posture numérique sécurisée.

Transformons les défis en résultats

Parlez à nos experts aujourd’hui et découvrez comment Central IT peut stimuler l’efficacité, l’innovation et la croissance de votre entreprise.

Transformons les défis en résultats

Parlez à nos experts aujourd’hui et découvrez comment Central IT peut stimuler l’efficacité, l’innovation et la croissance de votre entreprise.